- Liittynyt

- 23.10.2003

- Viestejä

- 65

Teen pientä taustatunnustelua muutamalla keskustelufoorumilla, mielipidekirjoitusta varten - tod. näk. hesariin. Avainsanoina mm.: sähköposti, aliverkko, salakuuntelu, taloyhtiö, isännöitsijä, netin kuntoluokitus..

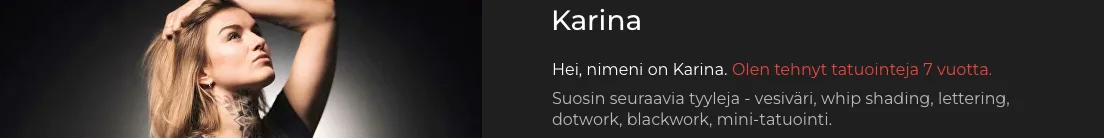

Pohjustan asiaa esimerkillä. Alla olen linkannut kuvaan, joka havainnollistaa kuinka helppoa sopivalla (ilmais)ohjelmalla on seurata internetliikennettä. Käytin tarkoitukseen Wireshark-nimistä ohjelmaa, jonka laitoin tallentamaan kaiken dataliikenteen mikä omalta tietokoneelta lähti ja siihen saapui. Kuvasta näkee, että sähköpostiohjelma on käynyt hakemassa sähköpostipalvelimelta sähköpostit. Kuvasta näkee myös sähköpostitunnukseni ja sen salasanan. Myös kaikki saapuneet viestit ovat luettavissa ja talletettavissa tämän tarkkailuohjelman kautta.

emailsniffing.jpg

Jos olisin (korvannut reitittimeni hubilla ja) kuunnellut koko aliverkon eli esim. muiden talossa asuvien dataliikennettä, olisin nyt tullut tietoiseksi niinkin tärkeästä asiasta kuin tämä. Sekä minulla olisi nyt myös heidän sähköpostitunnuksensa salasanakin. Olettaen, että he eivät ole käyttäneet sähköpostiyhteydessään salattua yhteyttä. Todennäköisesti eivät ole. Toki myös kaikki muu seuraaminen on ihan yhtä helppoa. Missä sivuilla naapuri käy, minkälaisia kuvia hän katsoo.. Sopivalla ohjelmalla se on erinomaisen helppoa ja vaivatonta.

Varsinainen kysymykseni on seuraavanlainen. Koska taloyhtiöille on olemassa oma tähtiluokitus, joka laittaa talot ja asunnot kunnoltaan järjestykseen, pitäisikö myös johonkin toistaiseksi kuvitteelliseen luokitukseen ottaa mukaan kriteeri, joka luokittelee taloyhtiön, vuokranantajan tai isännöitsijän kyvyn pitää myös nettiliikenteen osalta asiat kunnossa? Siis.. sehän on jo itsestään selvää nykypäivänä, että kun hankkii asunnon - oman tai vuokratun - niin voi olla varma, että sähkö, vesi, lämmitys ja ilmastointi, sekä muut olennaiset asiat toimivat juuri niin kuin niiden pitääkin tai ainakin pian sen jälkeen, kun epäkohdasta mainitsee. Tai no, ehkä se riippuu hiukan missä asuu, mutta ymmärtänette pointin?

Toki voi väittää, että asukas itsehän se netinkin sinne hankkii, eikä kiinteistön haltija vaikuta siihen mitenkään, mutta jos kyllähän se kumminkin kiinteistön hallitsijataho on se, joka on antanut luvan niitä piuhoja sinne talon sekaan vetää. Kyllä isännöitsijä alkaisi äkkiä tekemään korjausliikkeitä, jos esim. vedessä olisi mukana jotain ylimääräisiä kemikaaleja tai ruosteen väriä. Voisi olla firman maine aika kuralla, jos ei puuttuisi sellaiseen.

Mutta entäpä se nettiliikenne.. pitäisikö kiinteistön omistajan kyetä osoittaa olevansa se taho, joka pistää taloon nettiyhteyksiä tarjoavia tahoja kuriin, jos nämä eivät itse tunnu olevan kiinnostuneita puuttumaan nettihäiriköintiin - jollaiseksi dataliikenteen salakuuntelun luen. Olisihan se nykypäivän linjan mukaistakin, että vahvat ja kykenevät asuntopalvelujen tarjoavat kykenevät osoittamaan merkittävyytensä.

Mikäs se minun kysymys nyt olikaan..? No, kommentoikaa jotain.

Pohjustan asiaa esimerkillä. Alla olen linkannut kuvaan, joka havainnollistaa kuinka helppoa sopivalla (ilmais)ohjelmalla on seurata internetliikennettä. Käytin tarkoitukseen Wireshark-nimistä ohjelmaa, jonka laitoin tallentamaan kaiken dataliikenteen mikä omalta tietokoneelta lähti ja siihen saapui. Kuvasta näkee, että sähköpostiohjelma on käynyt hakemassa sähköpostipalvelimelta sähköpostit. Kuvasta näkee myös sähköpostitunnukseni ja sen salasanan. Myös kaikki saapuneet viestit ovat luettavissa ja talletettavissa tämän tarkkailuohjelman kautta.

emailsniffing.jpg

Jos olisin (korvannut reitittimeni hubilla ja) kuunnellut koko aliverkon eli esim. muiden talossa asuvien dataliikennettä, olisin nyt tullut tietoiseksi niinkin tärkeästä asiasta kuin tämä. Sekä minulla olisi nyt myös heidän sähköpostitunnuksensa salasanakin. Olettaen, että he eivät ole käyttäneet sähköpostiyhteydessään salattua yhteyttä. Todennäköisesti eivät ole. Toki myös kaikki muu seuraaminen on ihan yhtä helppoa. Missä sivuilla naapuri käy, minkälaisia kuvia hän katsoo.. Sopivalla ohjelmalla se on erinomaisen helppoa ja vaivatonta.

Varsinainen kysymykseni on seuraavanlainen. Koska taloyhtiöille on olemassa oma tähtiluokitus, joka laittaa talot ja asunnot kunnoltaan järjestykseen, pitäisikö myös johonkin toistaiseksi kuvitteelliseen luokitukseen ottaa mukaan kriteeri, joka luokittelee taloyhtiön, vuokranantajan tai isännöitsijän kyvyn pitää myös nettiliikenteen osalta asiat kunnossa? Siis.. sehän on jo itsestään selvää nykypäivänä, että kun hankkii asunnon - oman tai vuokratun - niin voi olla varma, että sähkö, vesi, lämmitys ja ilmastointi, sekä muut olennaiset asiat toimivat juuri niin kuin niiden pitääkin tai ainakin pian sen jälkeen, kun epäkohdasta mainitsee. Tai no, ehkä se riippuu hiukan missä asuu, mutta ymmärtänette pointin?

Toki voi väittää, että asukas itsehän se netinkin sinne hankkii, eikä kiinteistön haltija vaikuta siihen mitenkään, mutta jos kyllähän se kumminkin kiinteistön hallitsijataho on se, joka on antanut luvan niitä piuhoja sinne talon sekaan vetää. Kyllä isännöitsijä alkaisi äkkiä tekemään korjausliikkeitä, jos esim. vedessä olisi mukana jotain ylimääräisiä kemikaaleja tai ruosteen väriä. Voisi olla firman maine aika kuralla, jos ei puuttuisi sellaiseen.

Mutta entäpä se nettiliikenne.. pitäisikö kiinteistön omistajan kyetä osoittaa olevansa se taho, joka pistää taloon nettiyhteyksiä tarjoavia tahoja kuriin, jos nämä eivät itse tunnu olevan kiinnostuneita puuttumaan nettihäiriköintiin - jollaiseksi dataliikenteen salakuuntelun luen. Olisihan se nykypäivän linjan mukaistakin, että vahvat ja kykenevät asuntopalvelujen tarjoavat kykenevät osoittamaan merkittävyytensä.

Mikäs se minun kysymys nyt olikaan..? No, kommentoikaa jotain.